SQL Injection چیست؟ SQL Injection (تزریق SQL) یکی از شناخته شده ترین و خطرناک ترین حملات سایبری در دنیای برنامه های وب است. این نوع حمله به مهاجمان اجازه می دهد که کدهای مخرب SQL را به دستورات پایگاه داده تزریق کنند و کنترل داده ها و عملکرد پایگاه داده را به دست بگیرند. در این مقاله، به بررسی دقیق اینکه SQL Injection چیست، چگونه کار می کند و چطور می توان از آن جلوگیری کرد می پردازیم.

SQL Injection یک نوع حمله سایبری است که از ضعف های امنیتی در لایه ارتباطی بین برنامه وب و پایگاه داده بهره می برد. در این حمله، مهاجم کدهای مخرب SQL را به ورودی های برنامه وارد می کند تا:

– به دادههای حساس دسترسی پیدا کند.

– اطلاعات موجود در پایگاه داده را تغییر دهد یا حذف کند.

– دستورات غیر مجاز را روی سرور پایگاه داده اجرا کند.

چرا این نوع حمله خطرناک است؟

SQL Injection به دلیل قدرت و انعطاف پذیری پایگاه داده ها بسیار خطرناک است. از جمله پیامدهای این حمله می توان به موارد زیر اشاره کرد:

– سرقت داده ها: مهاجمان می توانند داده های حساس مانند نام کاربری، رمز عبور، یا اطلاعات کارت اعتباری را استخراج کنند.

– حذف یا تغییر اطلاعات: اطلاعات حیاتی کسب وکار ممکن است از دست برود یا تغییر کند.

– کنترل کامل سرور: در برخی موارد، مهاجم می تواند با دسترسی به دستورات سیستم عامل، کنترل کامل سرور را به دست بگیرد.

– آسیب به اعتبار سازمان: این حمله می تواند منجر به از دست رفتن اعتماد مشتریان و خسارات مالی شود.

نحوه عملکرد SQL Injection

این حمله در مواردی رخ می دهد که برنامه وب، ورودی های کاربر را بدون اعتبارسنجی کافی به پایگاه داده ارسال می کند. مهاجم از این فرصت استفاده می کند تا دستورات SQL مخرب را به پایگاه داده تزریق کند.

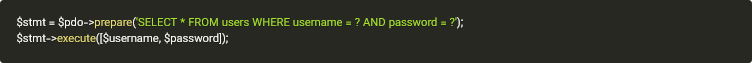

مثال ساده: فرض کنید یک برنامه وب فرم لاگین زیر را اجرا میکند:

اگر ورودی های کاربر به درستی فیلتر نشده باشند، مهاجم می تواند رشته زیر را به جای نام کاربری وارد کند:

اگر ورودی های کاربر به درستی فیلتر نشده باشند، مهاجم می تواند رشته زیر را به جای نام کاربری وارد کند:

عبارت ‘1’=’1′ همیشه درست است، بنابراین مهاجم می تواند بدون وارد کردن رمز عبور معتبر وارد سیستم شود.

انواع SQL Injection

SQL Injection در اشکال مختلفی رخ می دهد:

– کلاسیک (Classic SQL Injection): در این روش، مهاجم کدهای SQL را مستقیماً از طریق ورودی های برنامه به پایگاه داده تزریق می کند.

– مبتنی بر خطا (Error-Based SQL Injection): مهاجم از پیام های خطا بازگشتی از پایگاه داده برای کشف ساختار پایگاه داده و تزریق استفاده می کند.

– کور (Blind SQL Injection): در این نوع، برنامه هیچ پیامی از خطا برنمی گرداند. مهاجم از پاسخ های غیرمستقیم، مانند تغییر رفتار صفحه وب، برای استنتاج اطلاعات استفاده می کند.

– مبتنی بر زمان (Time-Based SQL Injection): در این روش، مهاجم از دستورات SQL برای ایجاد تأخیر زمانی استفاده می کند تا رفتار پایگاه داده را تحلیل کند.

ابزارهای مورد استفاده در SQL Injection

مهاجمان از ابزارهای پیشرفته برای اجرای این نوع حملات استفاده می کنند:

– sqlmap: ابزاری متن باز برای خودکارسازی حملات تزریق SQL.

– Havij: یک ابزار گرافیکی محبوب برای مهاجمان در حملات تزریق SQL.

– Burp Suite: ابزار تست امنیتی برای تحلیل و تغییر درخواست ها و پاسخ ها.

چگونه از SQL Injection جلوگیری کنیم؟

– استفاده از پارامترهای آماده (Prepared Statements): به جای الحاق مستقیم داده ها به دستورات SQL، از پارامترهای آماده استفاده کنید. مثال در PHP:

– فیلتر و اعتبارسنجی ورودی ها: همه ورودی ها باید قبل از استفاده در دستورات SQL بررسی و فیلتر شوند.

– استفاده از ORM (Object-Relational Mapping): کتابخانه های ORM مانند Hibernate و Entity Framework کدهای SQL را خودکار تولید می کنند و از تزریق جلوگیری می کنند.

– اعطای حداقل دسترسی به پایگاه داده: اطمینان حاصل کنید که حساب کاربری پایگاه داده فقط به دستورات ضروری دسترسی دارد.

– پنهان سازی پیام های خطا: از نمایش مستقیم پیام های خطا به کاربر جلوگیری کنید.

– مانیتورینگ و استفاده از ابزارهای امنیتی: ابزارهایی مانند WAF (Web Application Firewall) می توانند حملات را شناسایی و مسدود کنند.

یک مثال واقعی از حمله SQL Injection

در سال 2014، هکرها با استفاده از این حمله به پایگاه داده فروشگاه آنلاین Target نفوذ کردند و اطلاعات میلیون ها کارت اعتباری را سرقت کردند. این حمله به دلیل ضعف در فیلترسازی ورودی ها و عدم استفاده از روش های امنیتی مدرن ممکن شد.

SQL Injection یکی از خطرناک ترین تهدیدات امنیتی وب است که می تواند منجر به سرقت اطلاعات حساس، تغییر یا حذف داده ها و آسیب جدی به کسب وکارها شود. با رعایت اصول امنیتی مانند استفاده از پارامترهای آماده، اعتبارسنجی ورودی ها و استفاده از ابزارهای امنیتی، می توان از وقوع این حملات جلوگیری کرد.